Delegação contou com doze professores e alunos de graduação e pós-graduação com seis trabalhos inscritos no SBSeg, realizado entre os dias 16 e 19 de setembro do Rio de Janeiro

O Departamento de Informática (Dinf) da UFPR esteve presente na XXIV edição do Simpósio Brasileiro em Segurança da Informação e de Sistemas Computacionais (SBSeg24) com sua maior delegação de pesquisadores. Foram doze professores, alunos de graduação e de pós-graduação da UFPR apresentando seis trabalhos aprovados no maior evento sobre cibersegurança do país, promovido pela Sociedade Brasileira de Computação (SBC) entre os dias 16 a 19 de setembro, no Instituto Tecnológico de Aeronáutica (ITA), no Rio de Janeiro.

Os trabalhos apresentados pela delegação da UFPR abordam temas como segurança da informação, vulnerabilidades de software e a implementação de soluções tecnológicas para mitigação de riscos. Os debates propostos com os artigos e resumo expandido refletem as pesquisas realizadas junto ao Programa de Pós-Graduação em Informática (PPGInf) da UFPR, e nos laboratórios e grupos de pesquisa com o Centro de Computação Científica e Software Livre (C3SL), e o SECRET, grupo de pesquisa de segurança e engenharia reversa ligado ao Laboratório de Redes e Sistemas Distribuídos (LarSiS).

A apresentação dos trabalhos foi acompanhada pelos professores do Dinf e pesquisadores do C3SL e SECRET, André Grégio e Vinícius Fülber Garcia. De acordo com o professor Fülber, a participação no simpósio representa um marco na trajetória dos pesquisadores na medida em que permite o aprofundamento do debate sobre os resultados ou processos das investigações com olhares e contribuições da comunidade científica. “A participação no simpósio foi o clímax de meses de dedicação dos nossos alunos. Mais do que apresentar e discutir resultados, foi uma chance de se conectar com uma comunidade, vivenciar a ciência de forma completa e imergir em experiências que transcendem os limites dos laboratórios”, destaca Fülber.

Dos seis trabalhos apresentados pelos pesquisadores do UFPR, cinco constam publicados nos anais do XXIV SBSeg, e um foi publicado nos anais estendidos do evento, em que são publicados os trabalhos resultantes do salão de ferramentas e dos workshops realizados no simpósio. Confira abaixo os trabalhos apresentados no evento pela delegação do Dinf

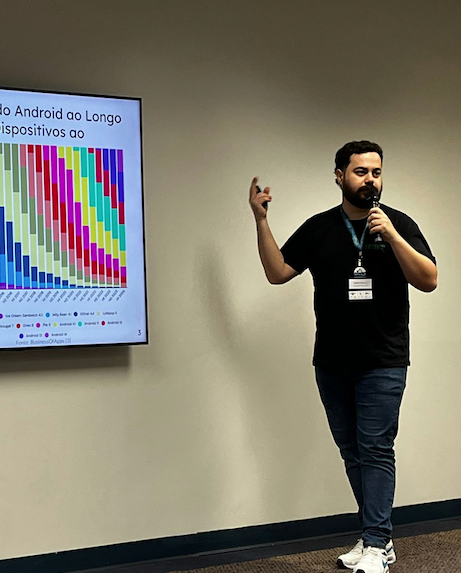

>> Observação de Ataques contra a Memória do Kernel Android: Desafios e Soluções – artigo é assinado pelos pesquisadores Cláudio Torres Junior; Jorge Correia; Marco Alves; João Pincovscy; e André Grégio. O trabalho considera as mais de 300 falhas de segurança identificadas em 2023 no gerenciamento de memória do sistema operacional Android, um dos mais usados nos aparelhos smartphones no mundo, o trabalho propõe uma combinação de funcionalidades do Kernel Address Sanitizer (Kasan) com tracers personalizados para dirimir as vulnerabilidades.

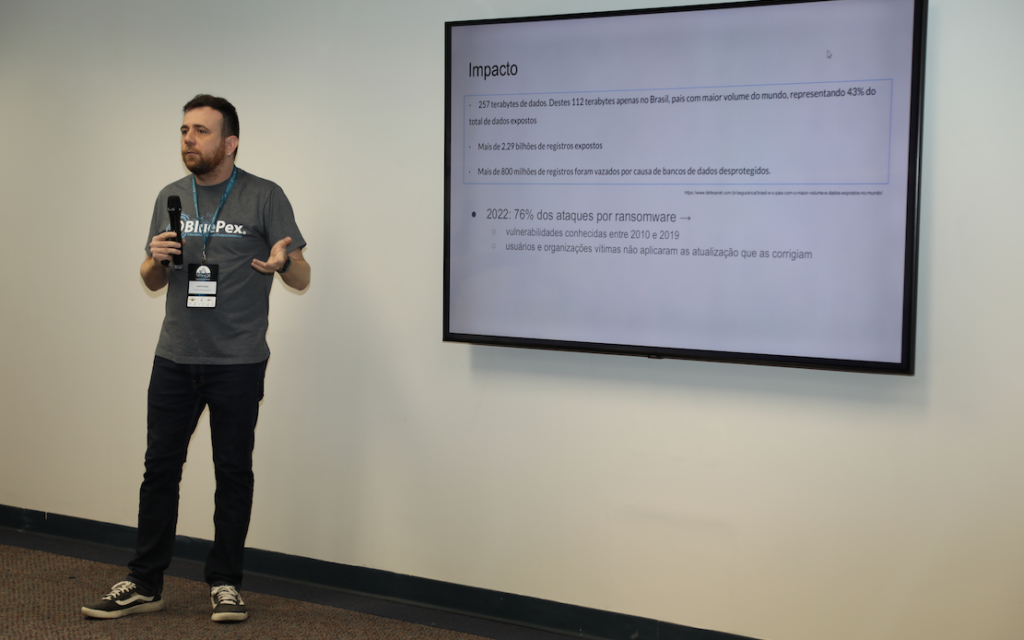

>> Obsolescência não-Programada: Análise do Uso de Software Desatualizado em Ambiente de Produção – o artigo é assinado pelos pesquisadores Luan Marko; Ulisses Penteado; Paulo Ricardo de Almeida; e André Grégio. O artigo dos pesquisadores da UFPR como a obsolescência de software em ambientes organizacionais aumenta as superfícies de ataque. Dados do paper apontam que em 2022 pouco mais de 75% dos ataques de ransomware, tipo de malware que aprisiona os dados ou mantém como refém o dispositivo de uma vítima, apropriaram-se de vulnerabilidades conhecidas, evidenciando a necessidade da manutenção e atualização constante dos sistemas de segurança.

>> SAPO-BOI: Pulando a Pilha de Rede no Desenvolvimento de um NIDS Baseado em BPF/XDP – artigo assinado pelos pesquisadores Raphael Machnicki; Vinicius Fulber-Garcia; André Grégio; Ulisses Penteado; e Jorge Correia. O artigo apresenta o “Sapo-Boi”, sigla que representa Sistema de Avaliação e Processamento de tráfego. Trata-se de sistema de detecção de intrusão em redes (NIDS) que utiliza as tecnologias Berkeley Packet Filter (BPF) e eXpress Data Path (XDP) para melhorar a eficiência na identificação de padrões de ataque em pacotes de rede. O sistema Sapo-Boi opera com um módulo de suspeição (que opera no nível do kernel); e um módulo de avaliação (que gera alertas ao identificar pacotes suspeitos).

>> O Impacto de Software Anti-cheat na Privacidade do Usuário – artigo assinado pelos pesquisadores Vinicius Matheus; Tiago Heinrich; Vinicius Fulber-Garcia; Newton Will; Rafael Obelheiro; e Carlos Maziero. O trabalho apresentado no SBSeg24 observa como softwares anti-cheat, que são ferramentas desenvolvidas para detectar e prevenir trapaças em jogos online, podem comprometer a privacidade dos usuários ao exigir permissões intrusivas que acessam dados sensíveis. De acordo com o paper, os programas podem atuar de forma a acessar informações sensíveis, permitindo violações de privacidade.

>> Utilizando Estratégias de Monitoramento Leve em Ambientes Conteinerizados para Detecção de Anomalias via HIDS – artigo assinado pelos pesquisadores Anderson Frasão; Tiago Heinrich; Vinicius Fulber-Garcia; Newton Will; Rafael Obelheiro; e Carlos Maziero. O trabalho parte de um cenário do aumento da preocupação com a segurança em ambientes virtuais com base em contêineres, ou seja, em pacotes de softwares. No artigo, os autores propõem monitoramento a partir das interações entre contêineres e o sistema operacional para observar anomalias. Os modelos treinados mostraram alta acurácia, destacando os desafios associados à virtualização e à necessidade de práticas robustas.

>> SACI: Solução para Análise Comportamental Automatizada de Código Infeccioso em SO MS Windows Modernos – artigo assinado pelos pesquisadores Bernardo Tomasi; Davi Ribeiro; Pedro Henrique Friedrich Ramos; Ruibin Mei; Yago Furuta; Jorge Pires Correia; e André Grégio. O trabalho foi apresentado no Salão de Ferramentas da SBSeg, que é um fórum de encontro de desenvolvedores e pesquisadores interessados na implementação e avaliação de desempenho de sistemas e ferramentas que contribuem com o avanço do conhecimento da área de segurança da informação e de sistemas computacionais. O paper apresenta o SACI, que é uma ferramenta para análise automatizada de malware em Windows, focando na coleta detalhada de dados sobre atividades maliciosas. A ferramenta SACI foi desenvolvida e aprimorada com auxílio dos alunos de graduação do Dinf.